Cyberoam UTM

Layer 8 Technologie! Secure the weakest link in youre security chain

– the USER!

Cyberoam Unified Threat Management

Cyberoam Unified Threat Management-Hardwaregeräte bieten Unternehmen von großen Konzernen bis zu kleinen Büros und Zweigstellen umfassende Sicherheit. Mehrere Sicherheitsfunktionen, die über eine einzige, auf Layer 8 identitätsbasierte Plattform integriert sind, sorgen für einfache und dennoch sehr leistungsstarke Sicherheit. Die Extensible Security Architecture (ESA) und Multicore-Technologie von Cyberoam ermöglichen es, zukünftige Sicherheitsbedrohungen gegen Unternehmen zu bekämpfen.

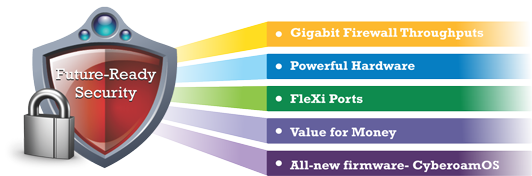

Die UTM-Geräte der NG Serie von Cyberoam bieten zukunftssichere Sicherheit mit klassenbester Hardware und passender Software. Sie bieten bis zum fünffachen der durchschnittlichen Durchsätze in der Industrie und sind daher die „schnellsten UTM-Geräte“ für SOHO-/SMB-Segmente. Die FleXi Ports (XP), die für Geräte der NG Serie ab CR200iNG-XP verfügbar sind, bieten Unternehmen die Netzwerkflexibilität und Konfigurationsmöglichkeiten mit Ein-und Ausgängen für Netzwerkkonnektivität mit Kupfer GbE und Glasfaser 1 GbE/10 GbE.

Übersicht der Cyberoam Features

Stateful Inspection Firewall

VPN (SSL VPN & IPSec)

Intrusion Prevention System (IPS)

Anti-Virus

Anti -Spam

Web Filtering

Bandwidth Managment

Application Visibility & Control

3G / 4G/ WiMAX Connectivity

IM Archiving & Controls

Multiple Link Management

On-Appliance Reporting

IPv6 Ready

Wi-Fi Appliances

Firewall

Von Layer 1 bis Layer 8 (menschlicher Layer) – Die Stateful Inspection Firewall von Cyberoam UTM implementiert Richtlinien, die auf dem physikalischen Layer 1 bis zum Anwendungslayer 7 und dem menschlichen Layer 8 mit Benutzeridentität basieren und auch Quell- und Zielzonen, IP-Adressen und Anwendungen umfassen. Unternehmen können dadurch den Zugriff durch externe Benutzer wie Kunden und Partner, interne LAN-Benutzer und Mitarbeiter außerhalb des Perimeters (mobile Benutzer und Telearbeiter) auf Netzwerkressourcen basierend auf Benutzeridentität, Arbeitsprofil und Zugriffsanforderungen auf bestimmte Anwendungen steuern. Die Lösung bietet außerdem identitätsbasierte Sicherheit in dynamischen WLAN- und DHCP-Umgebungen und bei gemeinsam genutzten Endpunkten.

VPN

Cyberoam UTM bietet VPNC-zertifizierte IPSec und SSL VPN über die UTM-Geräte, um einfach zu verwaltenden und sicheren Remote-Zugriff mit hoher Geschäftsflexibilität bereitzustellen und gleichzeitig die Anschaffungs- und Betriebskosten zu senken, die mit der Bereitstellung dedizierter VPN-Geräte verbunden sind.

IPS

Cyberoam bietet ein erweitertes Intrusion Prevention System (IPS), das über tausende Signaturen verfügt, die mit Richtlinien auf dem menschlichen und Anwendungslayer angewendet werden können, damit Angriffe, Missbrauch durch IM- und P2P-Programme, Backdoor-Angriffe und andere Malware automatisch erkannt und unterdrückt werden können. Das IPS von Cyberoam verfügt über Funktionen für HTTP Proxy-Signaturen und benutzerdefinierte Signaturen, um benutzerdefinierten Schutz anbieten zu können, der die einmaligen Sicherheitsanforderungen jedes Unternehmens erfüllt

Erweiterte Netzwerksicherheit

Cyberoam bietet erweiterte Funktionen für Netzwerksicherheit, um unterbrechungsfreie Geschäftsabläufe, schnellere Hochfahrzeiten, besseren Durchsatz und schnelles Netzwerkwachstum zu liefern und die Sicherheits- und Compliance-Vorschriften mithilfe der folgenden Funktionen zu erfüllen: Hohe Verfügbarkeit mit Stateful Failover Dynamisches Routing Mehrere VLAN-Zonen, um Gruppen basierend auf Arbeitsprofilen an verteilten Standorten erstellen zu können Funktionen für virtuelle Hosts, um sicheres Hosting von Diensten innerhalb von LANs und DMZs bereitstellen zu können Zentralisierte Verwaltung und Protokollierung / Berichterstattung.

Kontrollmechanismen für Sicherheitsrichtlinien basierend auf Benutzerindentität

Die Layer 8 Technologie von Cyberoam behandelt die Benutzeridentität als die 8. Schicht oder den MENSCHLICHEN Layer im Protokollstack. Sie verbindet die Benutzeridentität mit Sicherheit und bringt Unternehmen dadurch einen Schritt weiter als gewöhnliche Lösungen, die die Sicherheit mit unbeweglichen IPAdressen verknüpfen. Die Layer 8 Technologie funktioniert mit jeder anderen Sicherheitsfunktion von Cyberoam, damit identitätsbasierte Richtlinien erstellt werden können.

Die Multi-Core-Technologie von Cyberoam ermöglicht die parallele Verarbeitung aller Sicherheitsfunktionen, um Sicherheit ohne Beeinträchtigung der Performance zu gewährleisten. Die zukunftssichere Extensible Security Architecture (ESA) bietet eine Sicherheitsplattform, die mit den zukünftigen Sicherheitsanforderungen eines Unternehmens wachsen kann, ohne die Systemperformance zu beeinträchtigen. ESA unterstützt Funktionserweiterungen, die schnell entwickelt und mit minimalem Aufwand bereitgestellt werden können. Cyberoam Next-Generation Firewalls (NGFW) mit der auf Layer 8 identitätsbasierten Technologie bieten eine intelligente und funktionsreiche Lösung für Unternehmen. NGFWs bieten umfassende Sicherheitskontrolle von L2-L8 für Sicherheit, die auch zukunftssicher ist.

Weitere Informationen zu den Produkten von Cyberoam.